Jak se připojit do firemní sítě pomoci vestavěného Cisco VPN klienta v Mac OS X Snow Leopard

Čtenář s přezdívkou atari1 píše: Naše firma využívá Cisco VPN klienta pro přístup do naší sítě z domova nebo je uživatel služebně v zahraničí a potřebuje si přečíst firemní poštu případně administrovat firemní servery.

Na autentizaci používáme RSA SecurID token. Proto se tento postup nakonfigurování se týká využití této karty. Další možný tip bude o konfiguraci VPN klienta přístupu pomocí klientského certifikátu.

Tento tip je ověřen je určen výhradně pro Mac OS X 10.6 Snow Leopard.

Jak na to

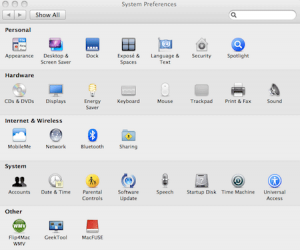

- Otevřít System Preferences (Předvolby Systému),

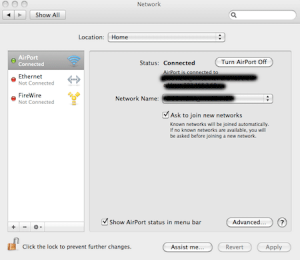

- vybrat Network (Síť),

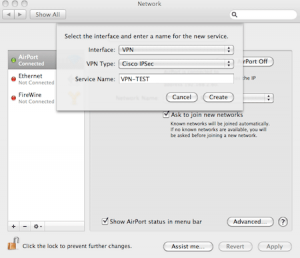

- kliknout na + Vytvoření nové služby (Create new service),

- otevře se nové okno na přidání nové služby a tam vybrat:

- Interface: VPN

- VPN Type: Cisco IPSec

- Service Name: Název spojení(VPN-TEST)

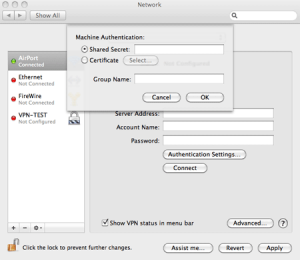

- po vytvoření služby se zobrazí dialog na konfiguraci. Klikněte zde na Authentication Setings (Nastavení ověření),

- vybrat Shared Secret a do pole zadat heslo pro uživatelskou skupinu. Tato konfigurace záleží jak je nakonfigurovány komunikační server. Do pole Group Name zadat jméno skupiny. Tyto údaje zašle správce komunikačního serveru. Po nakonfigurování kliknout na OK,

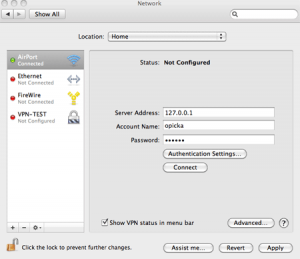

- další nastavení:

Server Address: ip adresa či doménové jméno komunikačního serveru

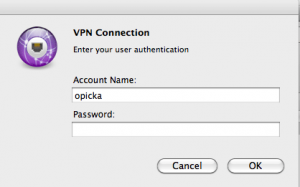

Account Name: uživatelské jméno

Password: heslo, v tomto případě se zadává 10 čísel 4 PIN a 6 z RSA karty. Čísla na RSA kartě se mění každou minutu,

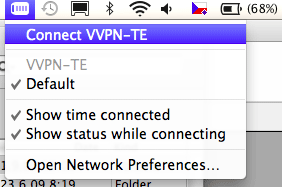

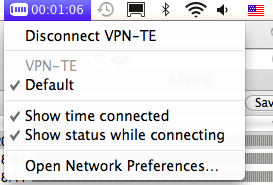

- zaškrtnout „Show VPN status in menu bar“ a na Apply. Pak už se stačí pouze se připojit a zadat heslo.

- Hotovo! Nyní jste připojeni do firemní sítě. Podobný postup konfigurace je i na iPhone OS verze 3.0.

Co je RSA SecurID Authentication?

RSA SecurID dvoufaktorová autentizace je založena na něčem, co znáte (heslo nebo PIN) a něčem, co máte (autentizační předmět) – což poskytuje mnohem spolehlivější úroveň uživatelské autentizace než pouhá hesla.

Řešení RSA je jediné řešení, které mění automaticky vaše heslo každých 60 vteřin. RSA Security poskytuje podnikům širokou škálu možností autentizace uživatelů, aby byli správně identifikováni uživatelé ještě předtím, než budou pracovat s kritickými daty a aplikacemi

diky moc

diky moc

Ano, v popisovaném případě to funguje. Bohužel při autorizaci přes certifikáty to není tak jednoduché. Problém je v Applovské implementanci, která vyžaduje aby u certifikátu byla extenze subjectAltName, což běžný Cisco VPN klient nevyžaduje. A tato volba není vyžadována ani standardizační skupinou okolo VPN.

Pokud máte možnost vytvářet certifikáty zde je postup jak na to http://www.jacco2.dds.nl/networking/freeswan-panther.html#Cert_ID

Ano, v popisovaném případě to funguje. Bohužel při autorizaci přes certifikáty to není tak jednoduché. Problém je v Applovské implementanci, která vyžaduje aby u certifikátu byla extenze subjectAltName, což běžný Cisco VPN klient nevyžaduje. A tato volba není vyžadována ani standardizační skupinou okolo VPN.

Pokud máte možnost vytvářet certifikáty zde je postup jak na to http://www.jacco2.dds.nl/networking/freeswan-panther.html#Cert_ID

@Gandalf. Zdravim , moznost autorizace pomoci certifikatu nemam jeste nakonfigurovanou. Certifikaty na prihlaseni jsem dostal uz vygenerovane od zakaznika. Zitra to budu konfigurovat, tak jsem zvedav jestli se mi o podari :-). Podam zpravu jak to dopadlo.

@Gandalf. Zdravim , moznost autorizace pomoci certifikatu nemam jeste nakonfigurovanou. Certifikaty na prihlaseni jsem dostal uz vygenerovane od zakaznika. Zitra to budu konfigurovat, tak jsem zvedav jestli se mi o podari :-). Podam zpravu jak to dopadlo.

Právě z výše zmiňovaných důvodů používám originál Cisco klienta, který sice vypadá strašně, ale funguje.

Právě z výše zmiňovaných důvodů používám originál Cisco klienta, který sice vypadá strašně, ale funguje.

pokud se nepletu tak tato moznost je i u Leoparda (alespon ja ji tam vidim, bohuzel nemam kde otestovat)

pokud se nepletu tak tato moznost je i u Leoparda (alespon ja ji tam vidim, bohuzel nemam kde otestovat)

Potrebuji poradit s pripojeni cisco vpn klienta 4.9.01.0180 s certifikátem. Vlastním již vygenerovaný certifikát se kterým se nedaří vpn spustit. Vždy se zobrazí hláška unable to verify certicate. Certifikát je naimportovaný jak v klientu tak v keychains.

Popřípadě nejaký jiný ověřený způsob jak toto rozchodit. Výše nekdo píše že používá original cisco klienta. Byla by adresa ke stažení?

diky moc.

Potrebuji poradit s pripojeni cisco vpn klienta 4.9.01.0180 s certifikátem. Vlastním již vygenerovaný certifikát se kterým se nedaří vpn spustit. Vždy se zobrazí hláška unable to verify certicate. Certifikát je naimportovaný jak v klientu tak v keychains.

Popřípadě nejaký jiný ověřený způsob jak toto rozchodit. Výše nekdo píše že používá original cisco klienta. Byla by adresa ke stažení?

diky moc.

Pavel: Mám i originál CISCO VPN for OSX, ale nepoužívám ho. Pokud máš vygenerované Cisco VPN připojovací proily z VPN klienta na PC, zkus tohle – mě to chodí :)

http://erbmicha.com/2009/09/07/how-to-cisco-vpn-with-snow-leopard-via-pcf-file/

Pavel: Mám i originál CISCO VPN for OSX, ale nepoužívám ho. Pokud máš vygenerované Cisco VPN připojovací proily z VPN klienta na PC, zkus tohle – mě to chodí :)

http://erbmicha.com/2009/09/07/how-to-cisco-vpn-with-snow-leopard-via-pcf-file/

to franta jetel: Jenže ja mam pouze vygenerovaný certifikát a adresu firemniho serveru nic vice. Zadné user ani heslo. Uz jsem z toho fakt bezradnej jak tu vpnku na macovi zprovoznit.

to franta jetel: Jenže ja mam pouze vygenerovaný certifikát a adresu firemniho serveru nic vice. Zadné user ani heslo. Uz jsem z toho fakt bezradnej jak tu vpnku na macovi zprovoznit.

Zdravím, cisco vpn ve snow leopadrdu se mi podarilo bez problemu nastavit a pripojit, ale po pripojeni nefunguje internet (nemame zadne certifikaty, jen skupina+heslo, uziv.ucet+heslo).

Tento problem jsem mel na leopardu s originalnim cisco vpn klientem 4.9.01.0180, ale vzdy po odpojeni a znovu pripojeni se to proste chytlo a internet sel.

Ale na Snow Leopardovi at se odpojuju a pripojuju jak chci, internet nefunguje.

Nemel jste nekdo podobny problem?

Diky moc